Sve više tvrtki i njihovih podružnica sada se bori da se ujedine u jednu informacijsku mrežu, tako da je pitanje vrlo relevantno. Također je često potrebno osigurati mrežu za zaposlenike s bilo kojeg mjesta u svijetu. Kako ispravno integrirati mreže objašnjeno je u ovom članku kao primjer promjene postavki L2TP-a. Mikrotik, čija je postavka opisana u nastavku, smatra se dobrom opcijom za rad i kod kuće iu uredu. Zahvaljujući funkciji hAP lite, možete bez napora raditi s daljinskim pristupom svakog zaposlenika. Produktivnost rutera omogućit će vam rad u malim uredima gdje tvrtka ne postavlja previše zahtjeva.

Često se jedan ured i njegove podružnice nalaze u jednoj lokalnoj mreži. Oni rade s istim pružateljem usluga, pa je proces signalne veze vrlo jednostavan. Treba napomenuti da se grane često nalaze na velikoj udaljenosti od glavnog centra i jedna od druge. Najtraženija i najsuvremenija tehnologija trenutno se naziva virtualna privatna mreža (VPN). Može se implementirati na mnogo načina. Nije preporučljivo koristiti PPTP jer je ova tehnologija zastarjela i OpenVPN. Potonji neće moći komunicirati sa svim uređajima.

L2TP protokol

Zbog relativne dostupnosti protokola L2TP Mikrotik, čija će konfiguracija biti opisana u nastavku, može raditi na mnogim operacijskim sustavima. Smatra se najpoznatijim. Problemi s njima se mogu pojaviti samo kada klijentbit će iza NAT-a. U tom će slučaju posebna sigurnost blokirati njegove pakete. Postoje načini za rješavanje ovog problema. Ovaj protokol također ima svoje nedostatke.

Na primjer, sigurnost i učinkovitost mogu se smatrati kao takve u L2TP. Kada koristite IPSec za povećanje sigurnosti, drugi indikator se smanjuje. To je tzv. Cijena sigurnosnih podataka.

Postavke poslužitelja

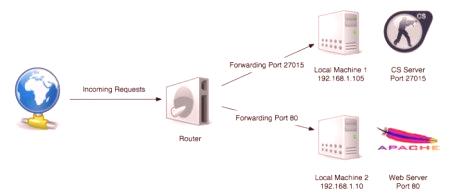

Glavni poslužitelj mora imati statičku IP adresu. Postoji primjer toga: 192168106.246. Ova nijansa je vrlo važna, jer se adresa ni na koji način ne smije mijenjati. Inače će vlasnik i drugi korisnici morati koristiti DNS ime i opterećivati se nepotrebnim radnjama.

Izrada profila

Da biste stvorili profil, morate otići u PPP odjeljak. Pojavit će se izbornik "Profili". Zatim morate stvoriti profil koji će se primjenjivati na VPN vezu, odnosno jednu mrežu. Potrebno je istaknuti i uključiti sljedeće opcije: «Promijeni TCP MSS», «Koristi kompresiju», «Primijeni šifriranje». Što se tiče zadnjeg parametra, prihvatit će zadanu vrijednost. Nastavljamo raditi s Mikrotik usmjerivačem. Postavke L2TP i Server su prilično komplicirane, tako da morate pratiti svaki vaš korak.

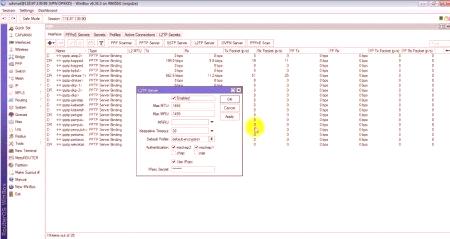

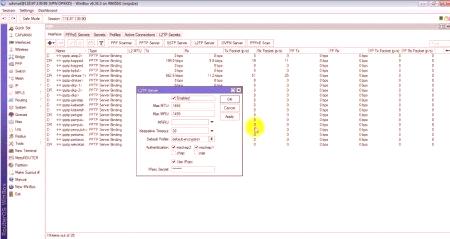

Zatim korisnik treba otići na karticu "Interface". Tamo biste trebali obratiti pozornost na L2TP poslužitelj. Pojavit će se izbornik s informacijama u kojem trebate kliknuti na gumb "Omogući". Profil će biti odabran prema zadanim postavkama, budući da je jedinstven i kreiran nešto ranije. Ako želite, možete promijeniti vrstuprovjera autentičnosti. Ali ako korisnik to ne razumije, najbolje je ostaviti zadanu vrijednost. IPsec opcija mora ostati neaktivna.

Nakon toga, korisnik mora otići na "Tajne" i stvoriti korisničku mrežu. U stupcu "Poslužitelj" morate navesti L2TP. Po želji, profil koji će se koristiti u Mikrotiku odmah je označen. Postavke L2TP i Server su gotovo dovršene. Lokalne i udaljene adrese poslužitelja moraju biti iste, sa samo dvije posljednje znamenke. Ova vrijednost je 10500.10 /11. Ako je potrebno, morate stvoriti dodatne korisnike. Istodobno, lokalna adresa ostaje nepromijenjena, ali udaljenu adresu treba postupno povećavati za jednu vrijednost.

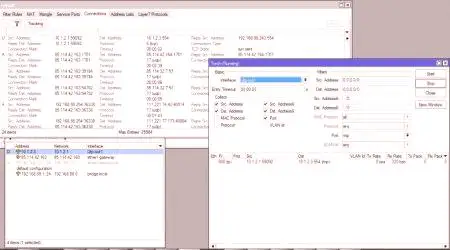

Postavke vatrozida

Da biste mogli raditi s objedinjenom mrežom, morate otvoriti poseban UDP ulaz. Podiže prioritet pravila i pomiče se na gore navedeno mjesto. Samo tako može dobro funkcionirati L2TP. Mikrotik konfiguracija nije jednostavna, ali uz malo truda ona je stvarna. Zatim bi se program za prijavu trebao prijaviti na NAT i dodati maskenbal. To se radi kako bi se osiguralo da su računala vidljiva unutar iste mreže.

Dodavanje rute

Tijekom svih postavki stvorena je udaljena podmreža. Tamo treba odrediti rutu. Konačna vrijednost podmreže treba biti 1921682,0 /24. Pristupnik u ovom slučaju služi kao klijentova adresa unutar same mreže. Ciljni volumen mora biti jednak jednom. Na tom su kraju sve postavke poslužitelja, ostavljajući samo promjene klijentaparametri.

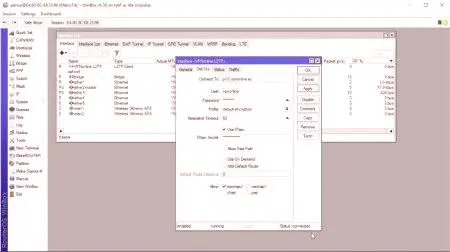

Konfiguracija kupaca

Prilikom podešavanja L2TP MicroTech tehnologije, klijentskim konfiguracijama treba posvetiti veliku pozornost. Morate otići u odjeljak "Sučelje" i stvoriti novi L2TP klijent. Morate navesti adresu poslužitelja i vjerodajnice. Enkripcija je odabrana prema zadanim postavkama, morate ukloniti provjeru aktivacije pored zadane opcije rute. Ako je sve učinjeno ispravno, nakon spremanja trebate imati vezu u L2TP mreži. Mikrotik, čija je konfiguracija gotovo dovršena, odličan je način rada s VPN-om.

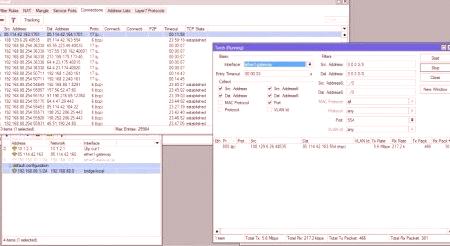

Provjeravamo performanse čvorova u kreiranoj mreži. Unesite vrijednost 1921681.1. Veza se mora resetirati. Zato trebate stvoriti novu rutu statičkog tipa. To je podmreža tipa 1921681.0 /24. Gateway je adresa virtualnog mrežnog poslužitelja. U "Izvor" morate navesti korisnikovu mrežnu adresu. Nakon ponovnog provjeravanja funkcioniranja čvorova tzv. Pinga, možete vidjeti da se veza pojavila. Međutim, računala u mreži još ih ne moraju vidjeti. Da biste se povezali, morate stvoriti maskenbal. Trebao bi biti potpuno sličan onome što je već stvoreno na poslužitelju. Izvorno sučelje u ovom slučaju ima značenje veze tipa VPN. Ako je ping ispunjen, onda bi sve trebalo raditi. Stvara se tunel, računala se mogu povezati i raditi u mreži. Uz dobar tarifni paket, brzina brzine je preko 50 Mbps u sekundi. Ovaj se pokazatelj može postići samo odbijanjem IPSec tehnologije (kada koristite L2TP)MikroTik.

Standardna mrežna postavka je sada dovršena. Ako dodate novog korisnika, na njegov uređaj morate dodati još jednu rutu. Tada će se uređaji međusobno vidjeti. Ako postoji prijenos rute od klijenta1 i klijenta2, postavke na poslužitelju ne moraju se mijenjati. Možete jednostavno stvoriti rute, a pristupnik može odrediti adresu protivničke mreže.

Konfiguriranje L2TP i IPSec u Mikrotiku

Ako trebate voditi brigu o sigurnosti, tada treba koristiti IPSec. Ne morate stvoriti novu mrežu za to, možete koristiti staru. Imajte na umu da je potrebno kreirati ovaj protokol između adresa tipa 10500. To će omogućiti tehnologiji da radi bez obzira na adresu klijenta. Ako postoji želja za kreiranjem IPSec tunela u Mikrotiku između poslužitelja i WAN klijenta, onda morate osigurati da potonji ima vanjsku adresu. Ako je dinamičan, bit će potrebno promijeniti pravila protokola pomoću skripti. Ako se IPSec koristi između vanjskih adresa, onda će općenito potreba za L2TP biti svedena na minimum.

Provjera performansi

Važno je provjeriti performanse na kraju podešavanja. To je zbog činjenice da pri radu s L2TP /IPSec postoji dvostruko enkapsuliranje, što znači da je središnji procesor jako opterećen. Često kada stvorite mrežu možete vidjeti da brzina veze opada. Možete ga povećati stvaranjem oko 10 tokova. Procesor će se učitati gotovo sto posto. To je glavni nedostatak L2TP IPSec tehnologije u Mikrotiku. Ona je u opasnostiperformanse osiguravaju maksimalnu sigurnost.

Da biste dobili dobru brzinu, morate kupiti opremu visoke tehnologije. Također možete odabrati usmjerivač koji podržava računalo i RouterOS. Ako će imati hardversko šifriranje blokova, tada će se performanse značajno poboljšati. Nažalost, jeftina Mikrotik oprema neće dati ovaj rezultat.