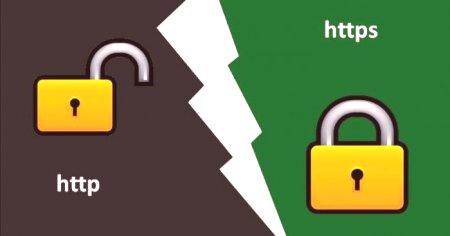

HTTP port je siguran komunikacijski protokol u računalnoj mreži široko korištenoj na Internetu. Https se sastoji od Hypertext Transfer Protocol (http) veze unutar šifrirane Security Transport Layer Security (ili Secure Sockets Layer) veze. Glavna svrha https porta je provjera autentičnosti posjećene web stranice i zaštita povjerljivosti i integriteta podataka razmjene. Https omogućuje provjeru autentičnosti web-mjesta i pridruženog web-poslužitelja s kojim razmjenjuje podatke. Također, ovaj protokol omogućuje dvosmjerno šifriranje poruka između klijenta i poslužitelja, što je zaštićeno od prisluškivanja i miješanja u sadržaj poruke. U praksi, to osigurava da korisnik komunicira sa željenom stranicom (a ne sa stranicom) i da je razmjena podataka između korisnika i resursa povjerljiva.

Http port: povijesna pomoć

Povijesno gledano, https-veze su se uglavnom koristile za platne transakcije u World Wide Webu putem e-maila i za povjerljive transakcije u korporativnim informacijskim sustavima. Krajem 2000. i početkom 2010. godine, https protokol počeo se široko koristiti za zaštitu autentičnosti stranica na svim vrstama web-lokacija, sigurnim računovodstvomevidenciju i privatnost korisnika, osobne podatke i privatno pregledavanje web stranica.

Korištenje na web-mjestima

Integracija preglednika

Noviji preglednici također vide informacije o sigurnosti web-lokacije u adresnoj traci. Prošireni certifikati provjere označavaju zelenu adresnu traku u novim preglednicima. Većina preglednika također prikazuje upozorenje korisniku prilikom posjeta web-lokaciji koja sadrži mješavinu šifriranog i nešifriranog sadržaja.

https port security

Važna značajka u ovom kontekstu je izravna tajnost koja osigurava da se šifrirane poruke snimljene u prošlosti ne mogu obnoviti i dešifrirati ako su dugoročni tajni ključevi ili lozinke ugroženi u budućnosti. Ne pružaju sve web poslužitelji izravnu tajnost - to ovisi o tome koji se port koristi https veza.

Ograničenja

Napadač zatim identificira sličnosti u veličinama paketa i narudžbama između žrtvovanog prometa i prometa podataka o prometu, što napadaču omogućuje da prikaže točnu stranicu koju posjetitelj posjećuje. Također je pronađeno da se napad ne može koristiti za otkrivanje prilagođenih vrijednosti ugrađenih u web-stranicu. Na primjer, mnoge banke nude web sučelja koja korisnicima omogućuju pregled stanja na računima. Napadač će moći vidjeti da je korisnik pregledao stranicu računa, ali neće moći saznati točan saldo ili broj računa.